Encriptar correos vs Encriptar los servidores de correo – ¿Cuál es la diferencia?

La controversia

por los correos de Hillary Clinton ha puesto a la seguridad de correos

electrónicos en la mira de todos. No estoy aquí para debatir si ella debió o no

usar un servidor privado de emails para comunicaciones oficiales (le dejaré eso

a la prensa), pero me gustaría ahondar en uno de los detalles que han aparecido

- el descubrimiento de que el servidor careció de certificado digital durante 3

meses el pasado 2009.

En unos cuantos

meses desde que ese detalle se dio a conocer, ha sido el mayor punto de

inflexión y por buenas razones. Carecer de esta norma de seguridad básica es

muy malo; no hay discusión posible para ello. De cualquier forma, no puedo

evitar preguntarme si toda esta atención en el servidor de correo es pertinente

o tal vez es falta de visión. ¿Qué pasa con los mensajes mismos? Proteger el

servidor ya hace mucho; ¿es tiempo de que todos empecemos a encriptar nuestros

correos también?

Encriptar el servidor de

correos, ¿es suficiente?

Dado el alto perfil del caso Clinton, el

asegurar los servidores de correo con certificados digitales ha sido bastante

cubierto hasta este punto. Para resumir, certificar los servidores de correo

electrónico es algo importantísimo, ya que sin un certificado digital:

·

No hay forma de comprobar que el servidor de

correo al que te estás conectado sea el servidor correcto.

·

Cualquier correo enviado

entre navegadores o cliente de correo y el servidor, no están encriptados y

pueden ser interceptados.

Sin un certificado, quedas expuesto a lo

comúnmente llamado “hombre en el medio” o Hacker, el que se inserta entre el

servidor y los usuarios y puede interceptar y acceder a sus mensajes de correo

electrónico. Obviamente, esta no sería una buena situación y está claro que el

uso de un certificado en el servidor de correo, es esencial.

De cualquier manera, mientras un

certificado SSL protegerá tus correos en tránsito desde y hasta tu servidor, no

lo hará si el correo pasa a otro servidor que, quizás, no tenga un certificado

SSL. Adicionalmente, asegurar tu servidor de correo no protege a tus correos en

reposo. Por ejemplo, un hackeo donde los atacantes ganan acceso a tu sistema de

correos, como el famoso caso de Sony en 2014, no será prevenido por un servidor

certificado.

¿Es la encriptación de correos la respuesta?

Para empezar, estoy hablando de la

encriptación S/MIME (Secure/Multipurpose Internet Mail Extensions), aunque voy

a abarcar otras opciones en una futura publicación. Similar a la encriptación

de servidores anteriormente comentada, S/MIME está basado en una clave pública

o asimétrica, la criptografía utiliza pares de claves para cifrar y codificar

el contenido (a diferencia de la criptografía simétrica que utiliza la misma

clave para ambos).

El par de claves consisten en una clave

pública, que está hecha para ser compartida y es usada para encriptar, y en una

clave privada, que es mantenida en secreto y usada para desencriptar los datos.

¿Cómo protege tus correos la encriptación de S/MIME?

La tecnología de encriptación de S/MIME

significa que solo el receptor intencionado de tu correo puede leerlo. ¿Cómo?

Bueno, si volvemos a lo explicado, tu clave pública es usada para encriptar el

email y SOLO la clave privada correspondiente puede desencriptarlo. Esto

significa, asumiendo que tu clave privada no ha sido comprometida, tu eres el

único que puede desencriptar y leer los emails.

Volviendo atrás al escenario del hackeo a

la compañía que mencioné antes, los hackers no podrán leer tus emails incluso

si ellos tienen acceso a través de tu sistema de mail corporativo porque ellos

no tendrán la llave privada para desencriptarlos. Lo mismo aplica para

cualquier otro servidor desprotegido por los cuales el mensaje pueda pasar – porque

estás encriptando el mensaje mismo, que estará seguro de ojos curiosos.

Pero espera, hay algo más – autenticación e integridad

de información

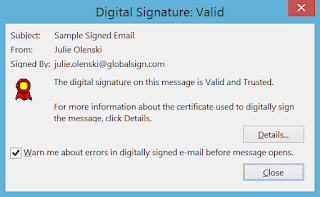

Además de la encriptación, S/MIME te

habilita a añadir firmas digitales a tus correos también. Esto significa que no

solo podrás proteger tus correos de caer en manos equivocadas, sino que:

·

Previene cambios a tu mensaje

después de ser enviado – donde una firma digital verifica (en este caso, cuando

un receptor abre tu correo), comienza un proceso en segundo plano que compara

el contenido del mensaje actual con el del mensaje al momento que se le aplicó

la firma digital. Si el contenido no coincide, un error aparecerá en la

pantalla y los receptores sabrán que algo está mal y no confiarán en el

contenido de ese mail.

Entonces, donde nos deja esto entre la encriptación de correo o de servidores? Yo creo que la mayoría estará de acuerdo con que SSL en tu correo es una mejor práctica – ¿porqué quedar expuesto a un “hombre en el medio” cuando hay una solución fácil? – pero si realmente te preocupa que tus correos puedan ser interceptados, tanto en reposo como en tránsito, tu deberías considerar encriptarlos también.

Entonces, donde nos deja esto entre la encriptación de correo o de servidores? Yo creo que la mayoría estará de acuerdo con que SSL en tu correo es una mejor práctica – ¿porqué quedar expuesto a un “hombre en el medio” cuando hay una solución fácil? – pero si realmente te preocupa que tus correos puedan ser interceptados, tanto en reposo como en tránsito, tu deberías considerar encriptarlos también.

Comentarios

Publicar un comentario